OneLogin SSO連携により、安全でスケーラブルなID管理システムを使用してHelpshiftダッシュボードへのアクセスを効果的に管理できます。OneLogin SSOを使用する利点は次のとおりです。

- アクセスが容易:手動で入力、更新、またはセキュリティ上の問題を引き起こす可能性のある脆弱なログイン認証情報を心配する必要はありません

- ユーザー名/パスワードログインやパスワードリセット要求など、認証エクスペリエンスにおける一般的な弱点を防止します

- サポート組織の一員でなくなったチームメンバーの認証情報を迅速かつ簡単にブロックします

このガイドを完了する前に、OneLoginにすでにサインアップしている必要があります。注意:Helpshift管理者のみが、このガイドの最後にあるHelpshiftダッシュボードでOneLoginを構成する手順を完了できます。

Helpshiftコネクタの統合

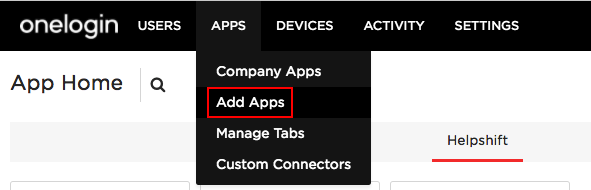

- Helpshiftコネクタを連携するには、まずOneLoginアカウントにログインします。そこから、[アプリ] > [アプリの追加]をクリックします。

- 表示されるページで、Helpshiftコネクタを検索して追加します。

コネクタをクリックして追加できます。

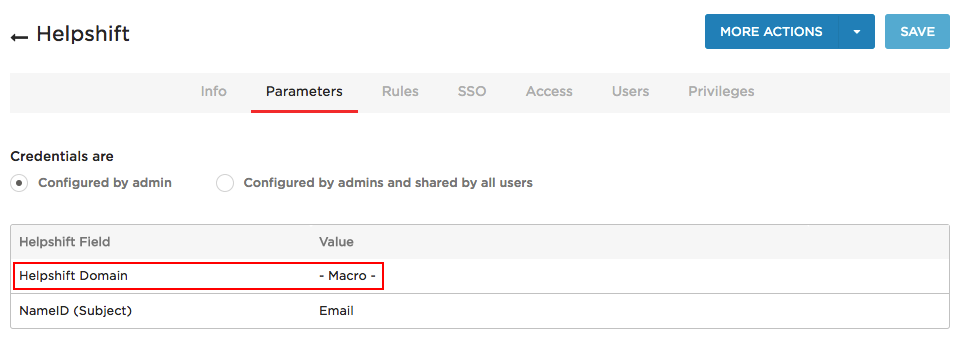

- アプリが追加されたら、[パラメータ]タブに移動します。

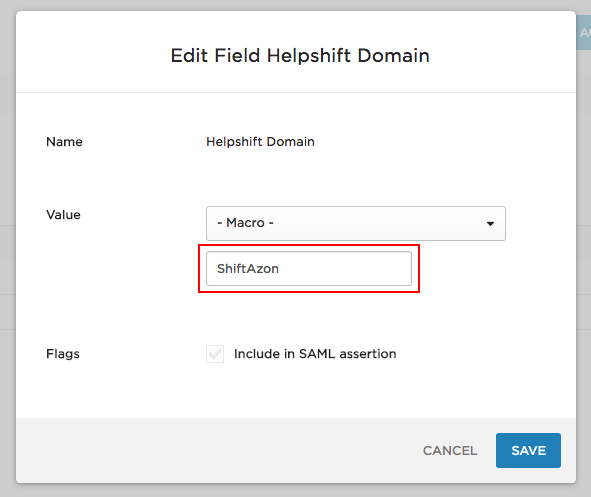

- [Helpshiftドメイン]フィールドをクリックし、表示されるドロップダウンで[マクロ]値を選択します。

- テキスト領域にHelpshiftドメインを入力し、[保存]をクリックします。

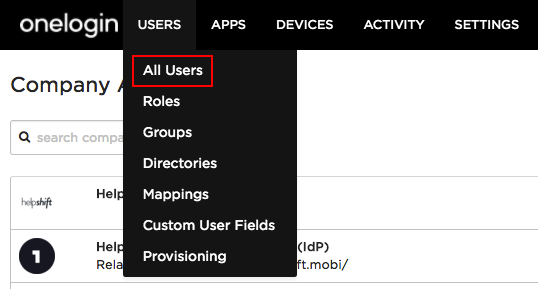

- 次に、[ユーザー] -> [すべてのユーザー]に移動します。

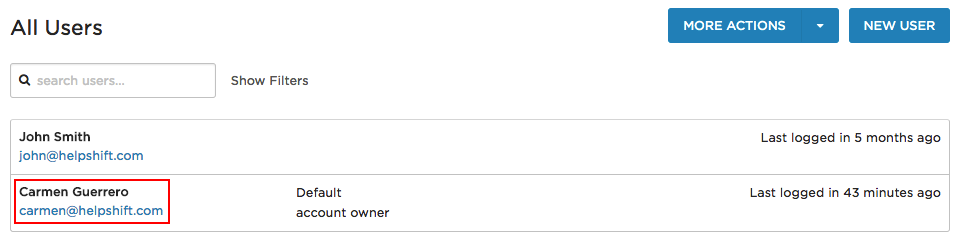

- 表示されるページで、Helpshiftコネクタを有効にする必要があるユーザーをクリックします。

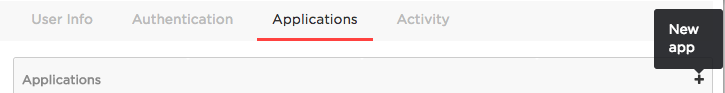

- 表示されるページで、[アプリケーション]タブに移動します。

- このページで、右側の+記号をクリックして新規アプリを追加し、コネクタを追加します。

必要に応じて、[アプリケーション]ページにリストされているユーザーをクリックして、ユーザー固有の設定を構成します。ドメインは常に一定である必要があります。

ダッシュボードからOneLogin SSOを有効にする

Helpshiftコネクタアプリを連携したので、管理ダッシュボードからOneLogin SSOを有効にできます。

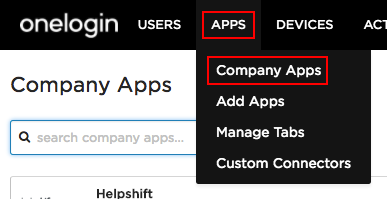

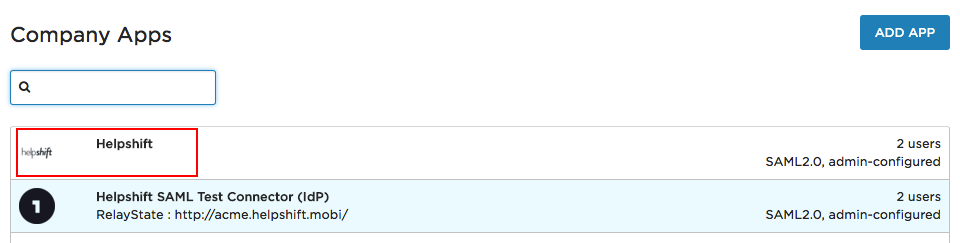

- OneLogin内で、[アプリ] > [会社アプリ]に移動します。

- このページで、Helpshiftアプリをクリックします。

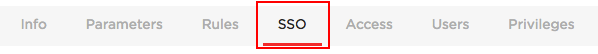

- 表示されるページで、[SSO]タブに移動します。

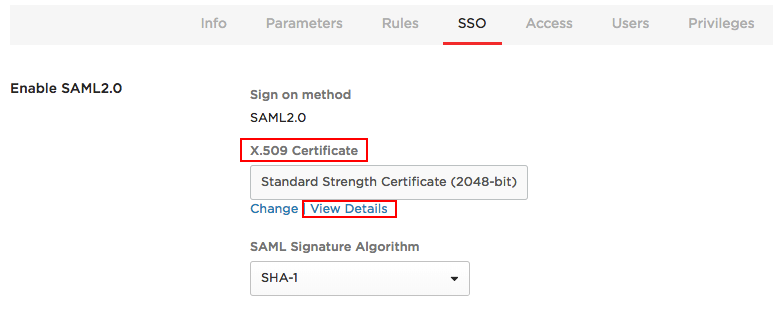

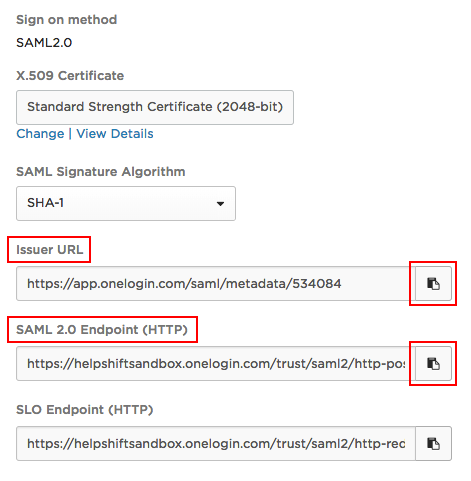

このページから取得する必要がある情報が3つあります。

X.509証明書、SAML 2.0エンドポイントURL、および発行者URL。

これらは、[連携]ページのOneLogin SSO構成アップローダーに貼り付ける必要があります。

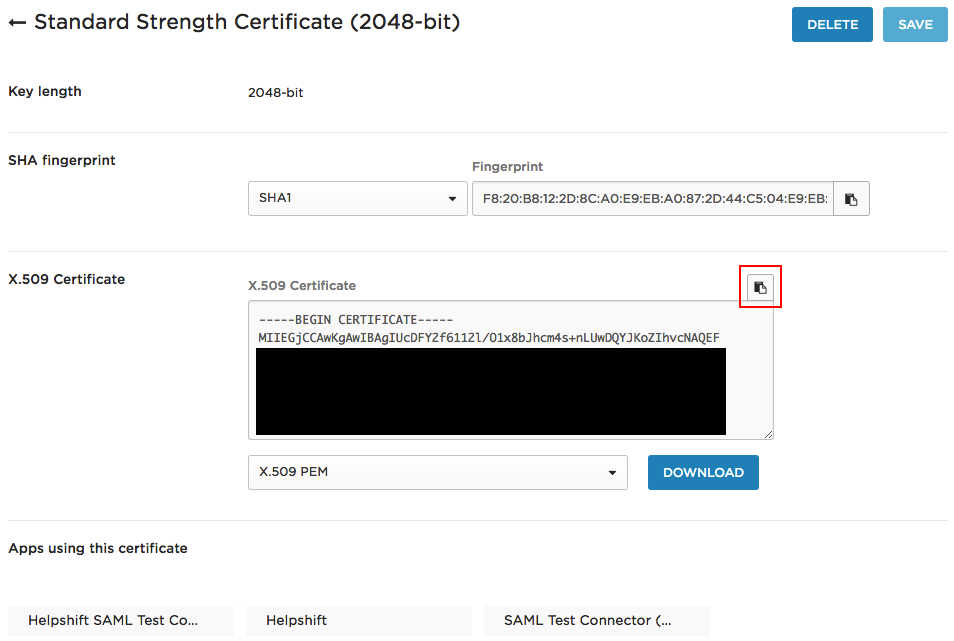

X.509証明書の[詳細を表示]をクリックして、証明書の詳細全体を開きます。

「—- Begin Certificate —-」マーカーと「—- End Certificate —」マーカーの間にあるX.509証明書のテキストをコピーする必要があります。

- SSOページに戻ると、SAML 2.0エンドポイントURLと発行者URLは次のようになり、「コピー」ボタンを使用してコピーできます。

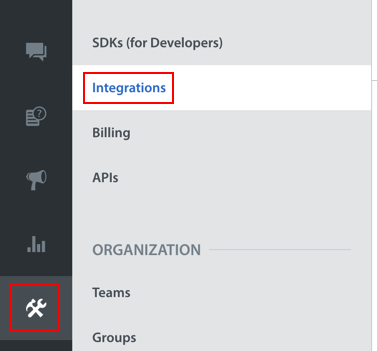

- これらの項目をコピーしたら、Helpshiftダッシュボードに移動し、[設定] > [連携]をクリックします。

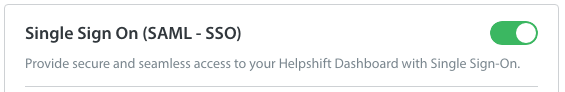

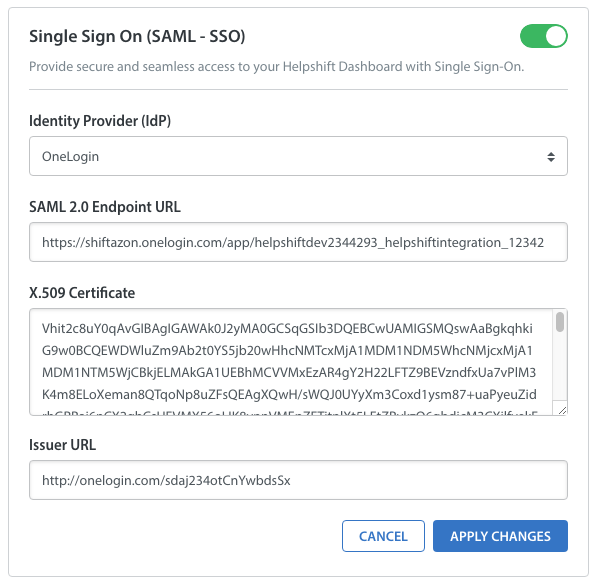

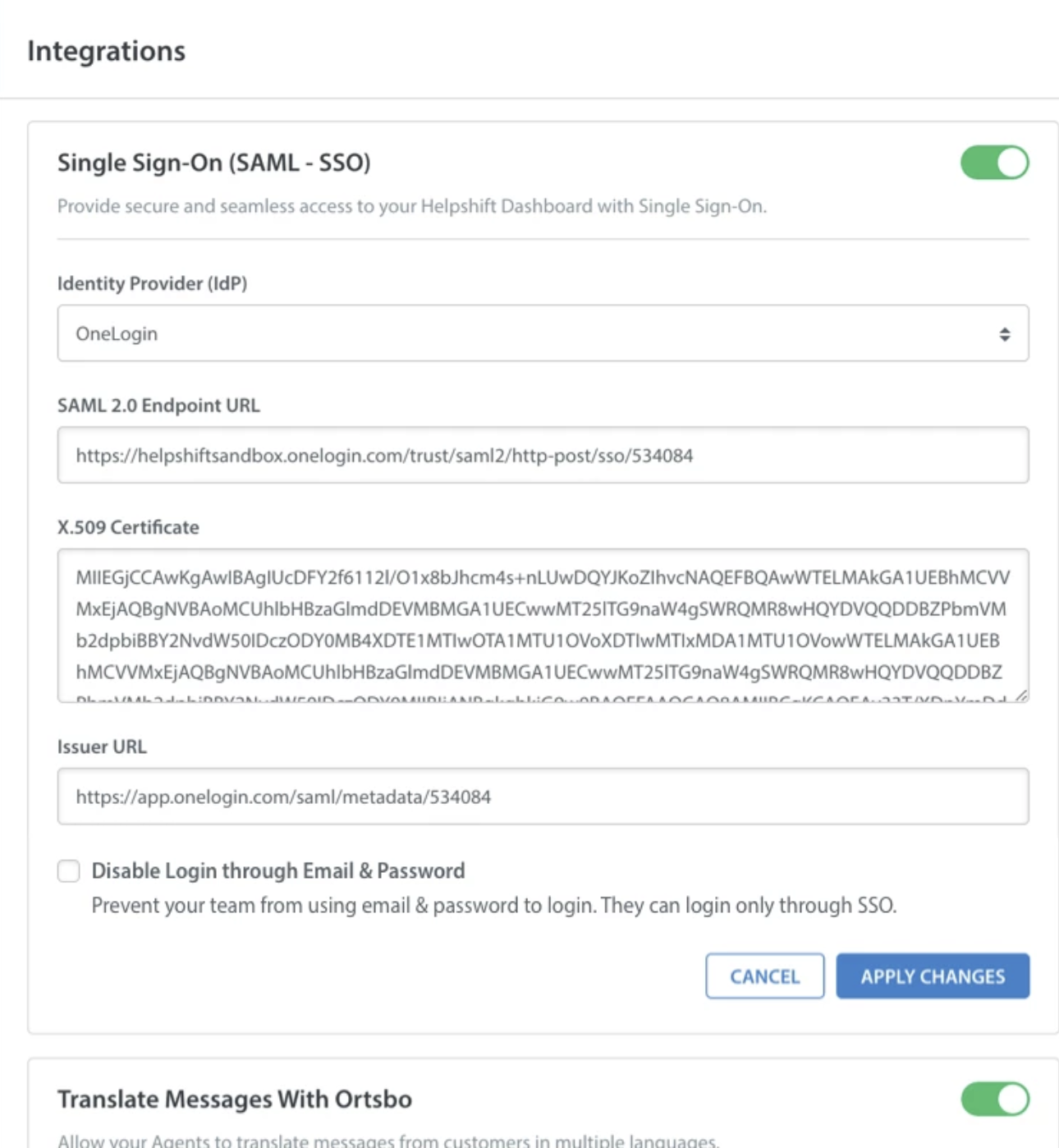

- [シングルサインオン(SAML – SSO)]セクションまでスクロールし、トグルをクリックして有効にします。

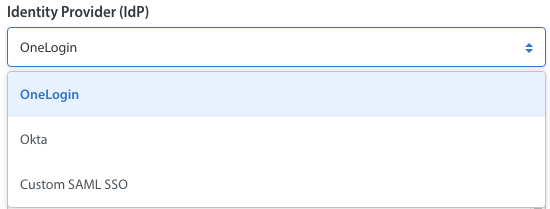

- [IDプロバイダー(IdP)]ドロップダウンで、[OneLogin]を選択します。

- OneLogin SSO構成アップデーターを使用して、X.509証明書、SAML 2.0エンドポイントURL、および発行者URLをコピーして貼り付けます。

- トグルをクリックして、すべてのエージェントに対して[メールとパスワードによるログインを無効にする]オプションを有効にします。SSOログインを除く他のログイン方法が無効になります。

注意:[メールとパスワードによるログインを無効にする]トグルをオンにすると、セキュリティ上の目的で、Helpshiftからすべての非SSO認証情報が削除されます。また、SSOログインが正常に機能しているかどうかを確認してから、[メールとパスワードによるログインを無効にする]トグルをオンにします。

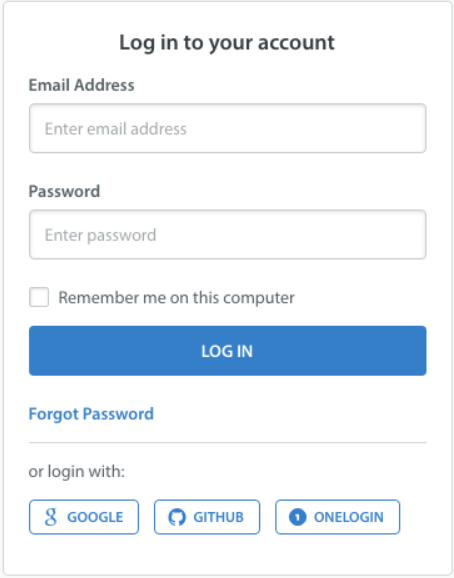

- 右上にあるトグルを有効にし、[変更を適用]ボタンをクリックして、SSO構成を保存します。OneLoginボタンがログインページに表示されるようになります。

追加機能を設定し、Helpshiftのベストプラクティスについて詳しく知るには、ナレッジベースをご覧ください。