Okta SSO連携により、現在市場で最も普及しているエンタープライズ・アクセス管理ツールを使用して、サポートチームに安全なID管理を提供できます。Okta SSOを使用すると、次のことが可能になります。

- アクセスのしやすさ:手動での入力、更新は不要。脆弱なログイン情報によるセキュリティ問題を心配する必要もありません。

- ユーザー名/パスワードでのログインやパスワードリセット要求など、認証エクスペリエンスにおける一般的な弱点を防ぎます。

- サポート組織から離れたチーム メンバーの資格情報を、迅速かつ簡単にブロックします。

- OktaのActive Directory/LDAPインフラストラクチャを連携して、IDおよびアクセス管理ポリシーを調整します。

- セキュリティをさらに強化するために、多要素認証を追加してください。

このガイドを完了する前に、Oktaをすでに購入し、サインアップしている必要があります。注意:このガイドの手順を完了するには、HelpshiftダッシュボードとOktaアカウントの両方で管理者である必要があります。

Okta でカスタム Web アプリを作成する

以下の手順を完了する前に、OktaでカスタムのHelpshiftアプリを設定する必要があります。設定方法については、Oktaのドキュメント「OktaでSAMLアプリケーションを設定する」をご確認ください。

- Helpshiftアプリの設定が完了したら、Oktaアカウントから右上にある「管理者」をクリックしてください。

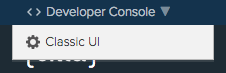

- 左上隅にある「<> デベロッパーコンソール」ドロップダウンを選択し、「クラシック UI」を選択します。

- 表示されるページで、「アプリケーション」をクリックしてください。

- アクティブなアプリのエリアで、Helpshiftインテグレーションをクリックしてください。

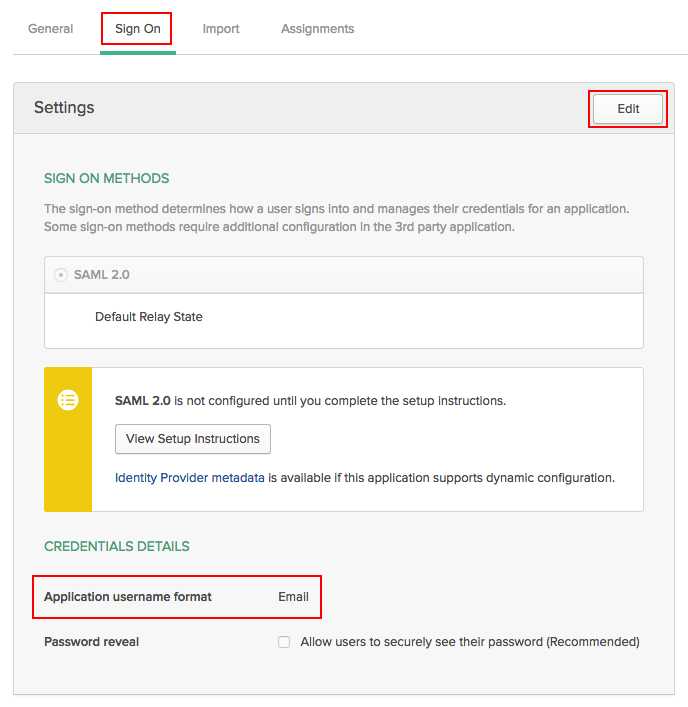

- 「サインオン」タブに移動してください。

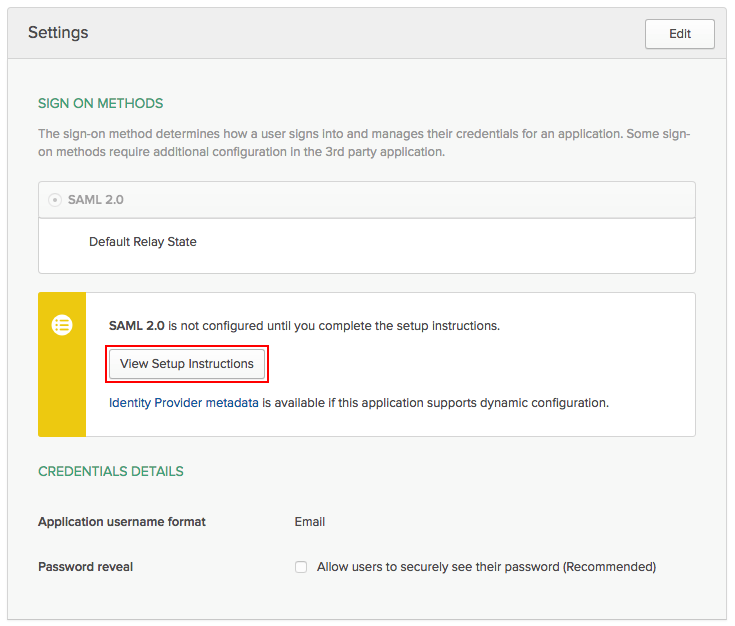

- 「設定」エリアの「SAML 2.0 は、セットアップ手順を完了するまで構成されていません」の下にある「セットアップ手順を表示」ボタンをクリックしてください。

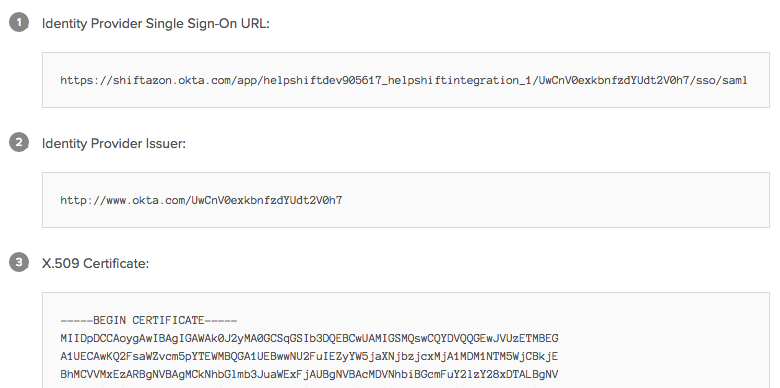

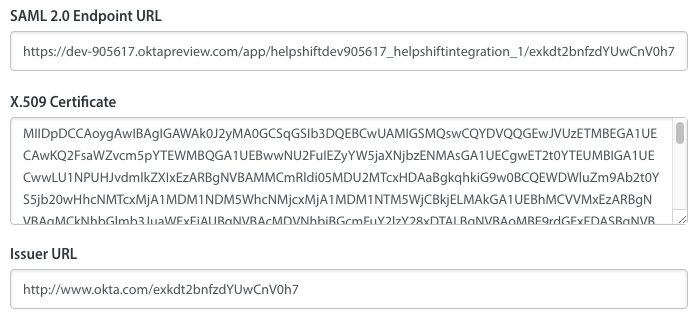

- 表示されるページで、以下の情報が記載されている場所までスクロールしてください。

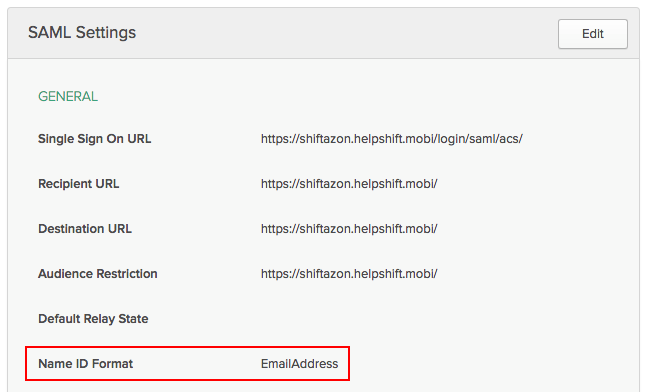

- アプリケーションのユーザー名を更新するには、「サインオン」タブに戻り、「編集」をクリックしてこの設定を変更してください。

HelpshiftダッシュボードからOkta SSOを有効にする

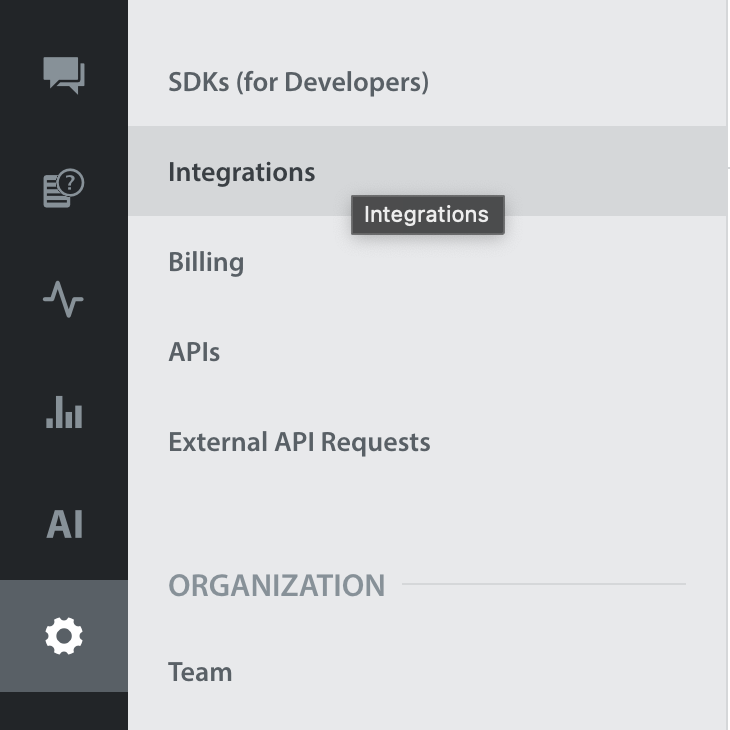

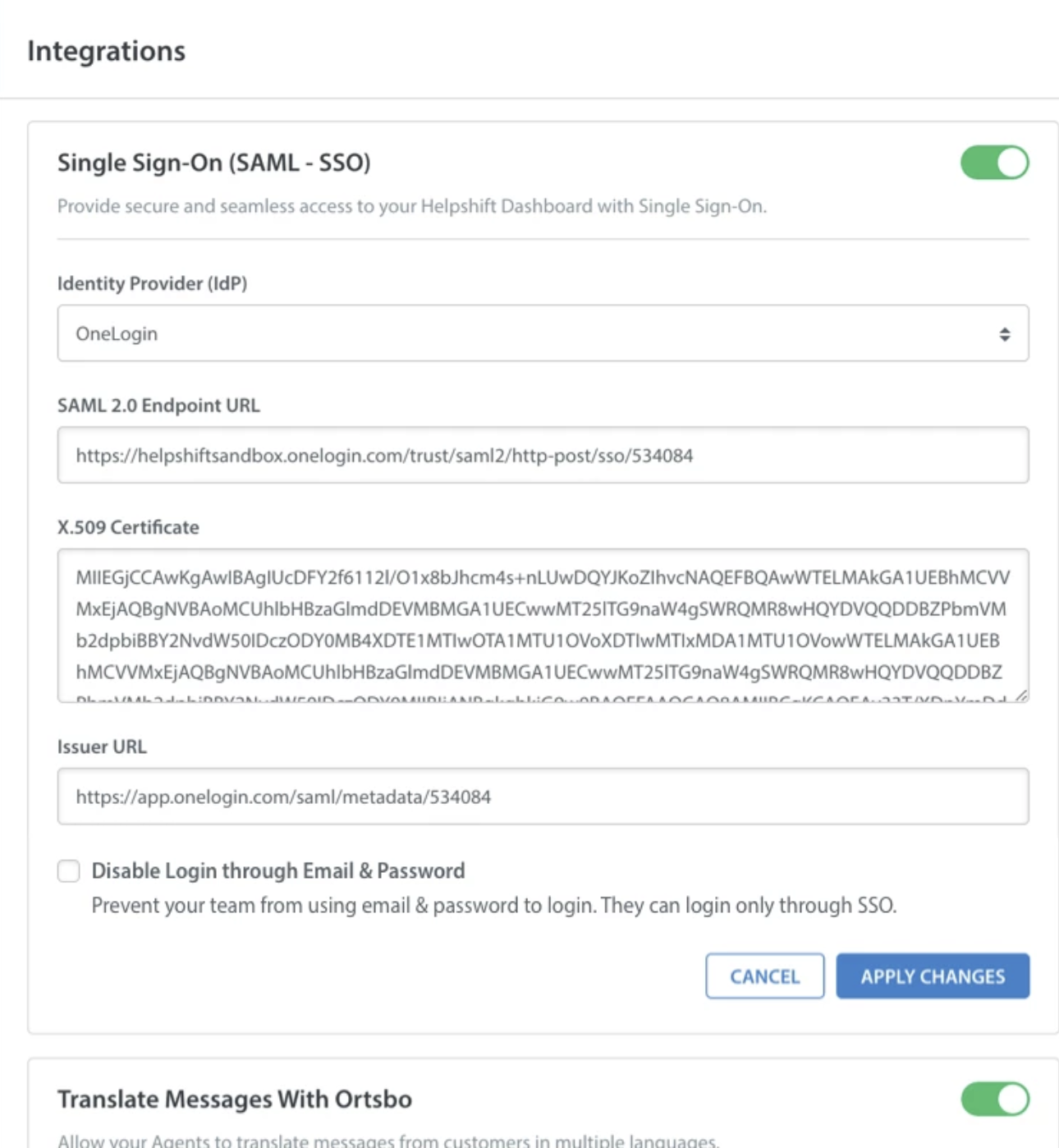

- Helpshiftダッシュボードで、「設定」>「連携」に移動します。

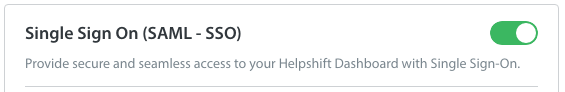

- シングルサインオン(SAML – SSO)のセクションまでスクロールし、トグルをクリックして有効にします。

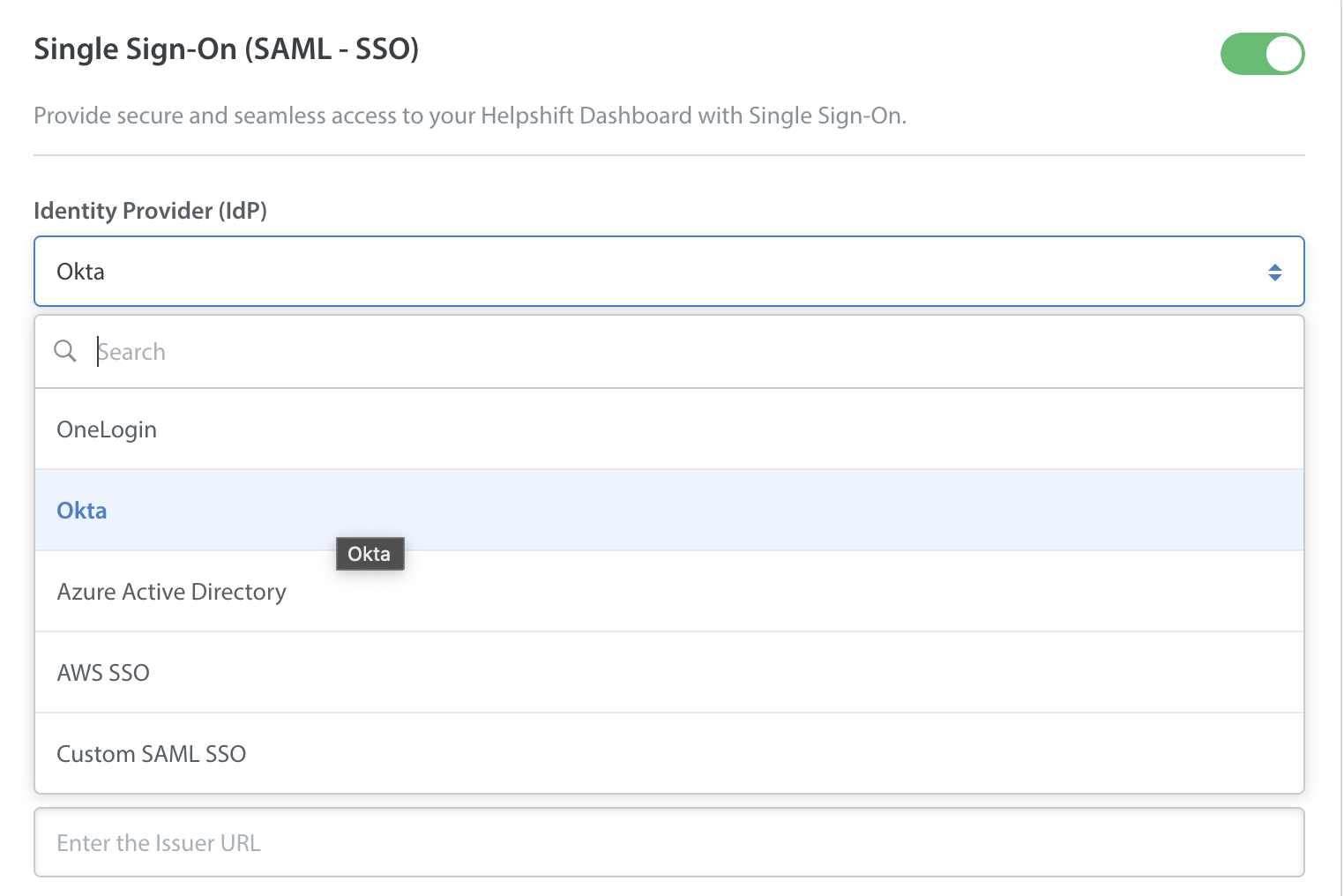

- 「IDプロバイダー」ドロップダウンで、「Okta」を選択してください。

- Oktaダッシュボードから以下の情報をコピー&ペーストしてください。

- トグルをクリックして、すべてのエージェントに対して「メールとパスワードによるログインを無効にする」オプションを有効にします。これにより、SSOログインを除く他のログイン方法が無効になります。

注:メールとパスワードによるログインを無効にするトグルをオンにすると、セキュリティ上の理由から、HelpshiftからSSO以外のすべての認証情報が削除されます。また、SSOログインが正常に機能しているかどうかを確認してから、メールとパスワードによるログインを無効にするトグルをオンにしてください。

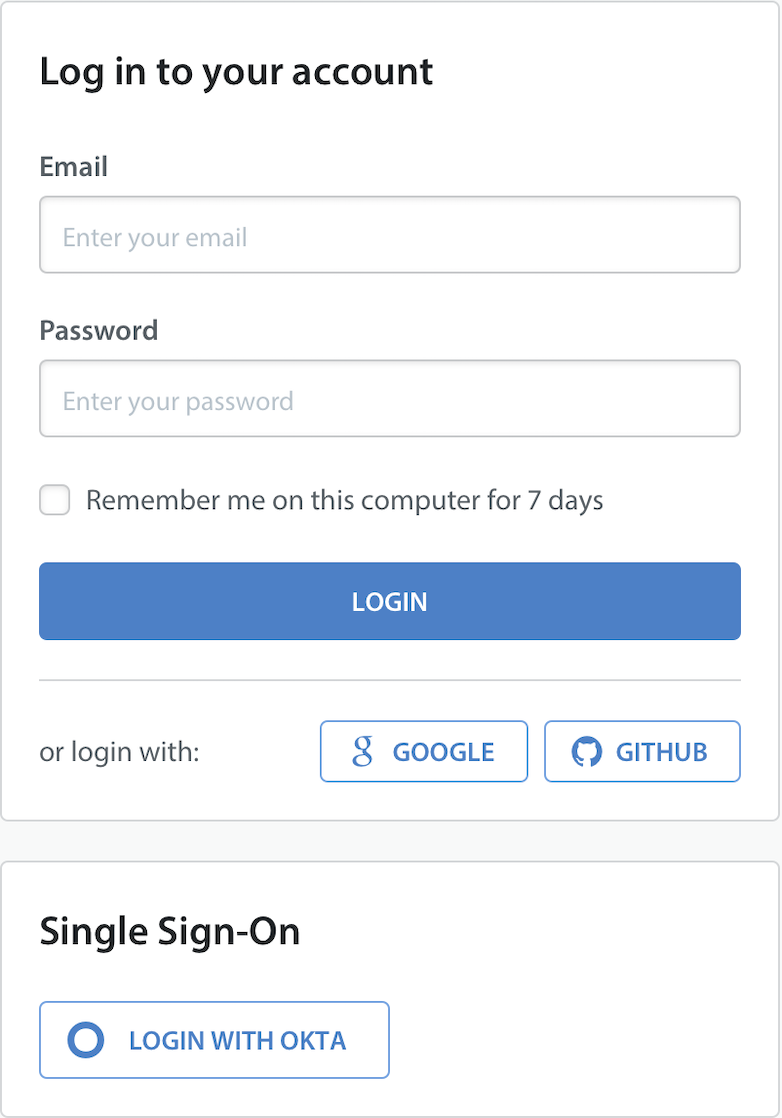

- 右上のトグルを有効にしてから、SSO構成を保存するために「変更を適用」ボタンをクリックしてください。ログインページにOktaボタンが表示されるようになります。

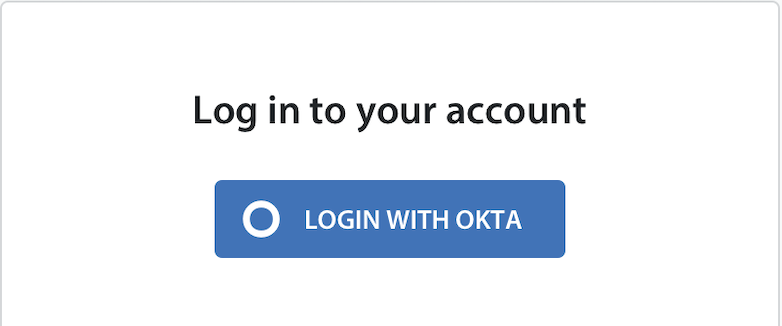

- 以下のログイン画面は、メールとパスワードによるログインを無効にするオプションを有効にしたときに表示されます。

Helpshiftの追加機能を設定し、ベストプラクティスについてさらに詳しく知りたい場合は、ナレッジベースをご覧ください。